Segundo o site bleepingcomputer, O Microsoft Teams armazena tokens de autenticação como texto não criptografado no Windows, Linux, Macs.

Analistas de segurança encontraram uma vulnerabilidade grave no aplicativo Microsoft Teams da Microsoft que fornece aos agentes de ameaças(threat actors) acesso a tokens de autenticação e contas com autenticação multifator(MFA) ativada.

O que é Microsfot Teams? O Microsoft Teams é uma plataforma de comunicação, usada por mais de 270 milhões de pessoas para troca de mensagens de texto, videoconferência e armazenamento de arquivos.

O que é um agente/ator de ameaça? Um ator de ameaça é uma entidade responsável por um incidente de segurança cibernética. O termo ator de ameaça é diferente do termo “hacker” porque, ao contrário de um hacker, um ator de ameaças não tem necessariamente habilidades técnicas ou de hackers.

O que é multifator(MFA)? A autenticação multifator (MFA) é um método de autenticação que exige que o usuário forneça dois ou mais métodos ou etapas de autenticação(dois ou mais fatores de verificação) para obter acesso a um programa, serviço, aplicativo, uma conta online ou uma VPN.

O que é Token? Em Programação, token é uma cadeia de caracteres. Por exemplo, c4724e490407a1770efcc4e e serve para identificar um usuário logado num sistema.

Essa Falha é Muito Grave!

O problema de segurança recém-descoberto afeta as versões do aplicativo para Windows, Linux e Mac e se refere ao Microsoft Teams que armazena tokens de autenticação do usuário em texto não criptografado sem proteger o acesso a eles.

Um invasor com acesso local em um sistema onde o Microsoft Teams está instalado pode roubar os tokens e usá-los para fazer login na conta da vítima.

Invasores podem se passar por pessoas importantes em uma empresa e podem convencer os usuários a realizar tarefas prejudiciais à organização.

Os pesquisadores da Vectra descobriram o problema em agosto de 2022 e o relataram à Microsoft. No entanto, a Microsoft não concordou com a gravidade do problema e disse que não atende aos critérios de correção.

Mais Detalhes Sobre o Problema

O Microsoft Teams é um aplicativo Electron, o que significa que é executado em uma janela do navegador, completo com todos os elementos exigidos por uma página da Web comum (cookies, strings de sessão, logs etc.).

O Electron não é compatível com criptografia ou locais de arquivos protegidos por padrão, portanto, embora a estrutura do software seja versátil e fácil de usar, ela não é considerada segura o suficiente para desenvolver produtos de missão crítica, a menos que uma ampla personalização e trabalho adicional sejam aplicados.

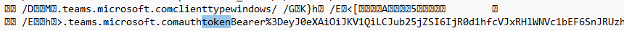

A Vectra analisou o Microsoft Teams enquanto tentava encontrar uma maneira de remover contas desativadas de aplicativos clientes e encontrou um arquivo ldb com tokens de acesso em texto não criptografado.

Veja o que Vectra disse:

“Após análise, foi determinado que esses tokens de acesso estavam ativos e não um despejo acidental de um erro anterior. Esses tokens de acesso nos deram acesso às APIs do Outlook e do Skype.”

Vectra

Além disso, os analistas descobriram que a pasta “Cookies” também continha tokens de autenticação válidos, juntamente com informações da conta, dados de sessão e tags de marketing.

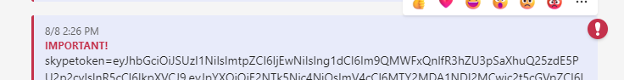

Por fim, a Vectra desenvolveu um exploit usando uma chamada de API que permite enviar mensagens para si mesmo. Usando o SQLite para ler o banco de dados de cookies, os pesquisadores receberam os tokens de autenticação como uma mensagem em sua janela de bate-papo

A maior preocupação é que essa falha seja abusada por malware de roubo de informações que se tornou um dos paylods mais comumente distribuídos em campanhas de phishing.

Usando esse tipo de malware, os agentes de ameaças poderão roubar os tokens de autenticação do Microsoft Teams e fazer login remotamente como usuário, ignorando a MFA e obtendo acesso total à conta.

Mitigando o Risco

Como parece que a Microsoft dificilmente lançará um patch, a recomendação da Vectra é que os usuários usem o navegador(Chrome, Firefox, Edge….) ao invés da versão desktop do Microsoft Teams. Ao usar o Microsoft Edge para carregar o aplicativo, os usuários se beneficiam de proteções adicionais contra vazamentos de token.

Os pesquisadores aconselham os usuários do Linux a mudar para um conjunto de colaboração diferente, especialmente desde que a Microsoft anunciou planos de parar de oferecer suporte ao aplicativo para a plataforma até dezembro.

For those that can’t move to a different solution immediately, they can create a monitoring rule to discover processes accessing the following directories:

- [Windows] %AppData%\Microsoft\Teams\Cookies

- [Windows] %AppData%\Microsoft\Teams\Local Storage\leveldb

- [macOS] ~/Library/Application Support/Microsoft/Teams/Cookies

- [macOS] ~/Library/Application Support/Microsoft/Teams/Local Storage/leveldb

- [Linux] ~/.config/Microsoft/Microsoft Teams/Cookies

- [Linux] ~/.config/Microsoft/Microsoft Teams/Local Storage/leveldb

BleepingComputer entrou em contato com a Microsoft sobre os planos da empresa de lançar uma correção para o problema e atualizará o artigo quando obtivermos uma resposta.

Atualização 14/09/22 – Um porta-voz da Microsoft nos enviou o seguinte comentário sobre as descobertas da Vectra:

A técnica descrita não atende ao nosso padrão para atendimento imediato, pois exige que um invasor primeiro obtenha acesso a uma rede de destino.

A técnica descrita não atende ao nosso padrão para atendimento imediato, pois exige que um invasor primeiro obtenha acesso a uma rede de destino.